SSL证书错误 NET::ERR_CERT_COMMON_NAME_INVALID 的原因与修复方法详解

NET::ERR_CERT_COMMON_NAME_INVALID 是常见的SSL证书域名不匹配错误。本文详细介绍HTTPS证书无效、SSL证书错误、Chrome证书错误、www与非www冲突、CDN SSL错误等问题的原因与修复方法。

什么是 NET::ERR_CERT_COMMON_NAME_INVALID?

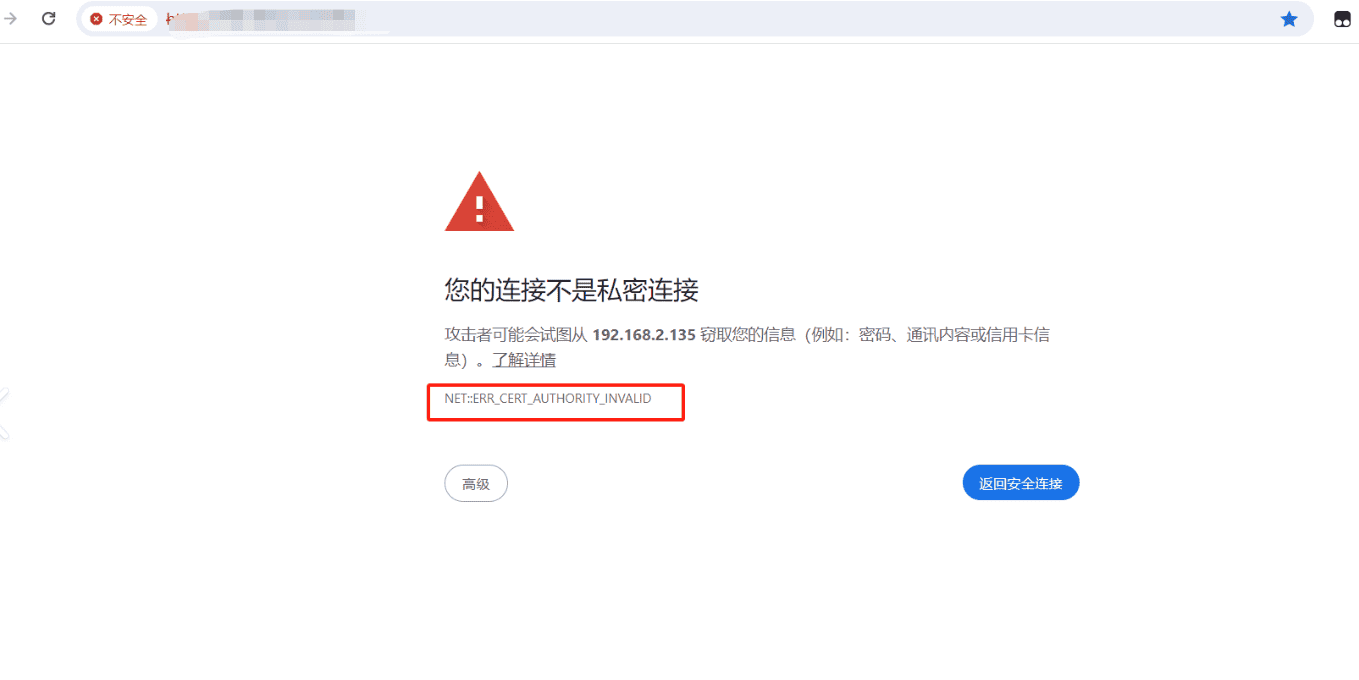

很多网站在部署 HTTPS 后,用浏览器访问时突然跳出刺眼的拦截界面,

提示:NET::ERR_CERT_COMMON_NAME_INVALID。

与此同时,还会伴随着“您的连接不是私密连接”、“HTTPS 无法正常访问”等高危警告。

遇到这种情况别慌,一句话先说清楚核心结论:

👉 该错误本质上并不是你的 SSL 证书坏了或过期了,而是“你当前访问的域名,与这张证书里绑定的域名对不上”。

这个错误非常常见。

而且:

大部分并不是SSL证书坏了,而是“域名与证书不匹配”。

域名与SSL证书匹配规则判定表

为了让大家一眼看清自己的架构为什么会翻车,我们以 topssl.cn 为例,将几种常见的用户访问行为与证书保护范围的判定逻辑整理成下表:

| 用户实际访问域名 | SSL证书绑定范围 | 浏览器验证结果 | 是否触发报错 |

|---|---|---|---|

| https://topssl.cn | www.topssl.cn | 部分CA兼容,部分配置可能不匹配 | ⚠️ 有风险 |

| https://api.topssl.cn | www.topssl.cn | 完全不匹配 | ❌ 会报错 |

| https://shop.topssl.cn | *.topssl.cn | 完全匹配 | ✅ 正常 |

| https://a.b.topssl.cn | *.topssl.cn | 不支持跨级匹配 | ❌ 会报错 |

| https://topssl.net | topssl.cn | 不同主域名 | ❌ 会报错 |

什么是 NET::ERR_CERT_COMMON_NAME_INVALID?

这个错误的本质是:

浏览器访问的域名,与SSL证书中的域名不一致。

例如:

你访问:https://topssl.cn

但SSL证书实际签发给:https://www.topssl.cn

浏览器就会认为:

❌ 当前网站身份验证失败

从而出现:NET::ERR_CERT_COMMON_NAME_INVALID

诱发证书域名不匹配的 3 大核心原因

从技术一线的反馈来看,导致网站突然弹出 如何修复SSL证书错误? 警告的根源,主要集中在以下三个脱节的业务场景中:

1️⃣ www 与非 www 版本的路由冲突

这是最基础也最容易被忽略的坑。在数字证书的合规标准里,www.topssl.cn 和不带 www 的根域名 topssl.cn 是完全不同的两个主体。很多新手站长在配置 Web 服务器时,只在证书里绑定了带 www 的版本,却忘记了做全站重定向。当用户直接输入根域名访问时,浏览器拿到了只写着 www 的证书,自然会直接抛出域名不一致的致命警告。

2️⃣ 新增二级子域名超出了主证书保护范围

随着公司业务的铺开,后端架构往往会派生出类似 api.topssl.cn 或者 admin.topssl.cn 等独立子系统。如果当初在了解 SSL证书类型怎么分? 时,为了省事只买了一张轻量级的单域名证书,那么这些后期新加的子域名只要一上线,就会因为不在证书的 SAN 扩展项列表中而全部瘫痪。

3️⃣ CDN 边缘节点证书与源站配置脱节

许多站点为了应对大流量,前端都接入了 CDN 或 WAF 加密防御。这时候容易出现“两头不到岸”的尴尬局面:运维人员兴高采烈地在源站服务器上更新了新证书,却忘记去 CDN 控制台同步上传;或者 CDN 开启了 HTTPS 回源,但回源请求的主机头(Host Header)与源站证书绑定的通用名称不符,最终 CDN 吐给客户端的依然是一张错误的证书。

如何修复 NET::ERR_CERT_COMMON_NAME_INVALID?

建议按下面顺序排查。

查看证书 SAN 字段

在遭遇拦截的浏览器页面点击“不安全”标签,展开证书详情,顺着路径找到“使用者可选名称(SAN)”。仔细核对里面写进的一行行域名,看看你当前访问的网址到底在不在里面。

规范 301 永久重定向策略

如果确认是因为 www 与非 www 冲突引起的,更务实的建议是在 Nginx 或 Apache 配置文件中写入强制跳转规则,把所有撞向根域名的无主流量,统一通过 301 路由洗到受保护的 www 域名上。前提是你在前期摸索 网站如何从HTTP更改为HTTPS? 时,已经理顺了整站的伪静态逻辑。

升级或重签证书以扩展域名容量

如果发现确实是子域名“超纲”了,那就必须对证书进行重构。对于业务繁杂、分站不断的平台,一劳永逸的方法是部署通配符证书(如 *.topssl.cn),直接把同一层级的子域名全量锁死;如果是完全不相干的独立多站,则需要找 CA 机构申请 Reissue(重签),把新域名作为 SAN 项补录进去。对于临时测试的沙盒环境,也可以先去 申请一个免费SSL 捞一个单域名的 DV 证书用来应急顶替。

刷新多端缓存

有时候后端配置明明已经改正确了,但本地访问依旧顽固报错。这是因为本地浏览器或网关的 SSL 状态缓存(SSL State)还在刻舟求剑。可以让用户尝试清理浏览器历史数据,或者在本地终端执行 ipconfig /flushdns,通常即可顺利恢复。

为什么这个错误会影响SEO?

HTTPS证书错误会直接影响:

- 用户信任

- 页面访问率

- 搜索引擎抓取

长期异常可能导致:

- 收录下降

- 排名波动

- 页面权重降低

FAQ(常见问题)

NET::ERR_CERT_COMMON_NAME_INVALID是什么意思?

表示当前访问域名与SSL证书中的域名不匹配。

为什么www能访问但不带www会报错?

因为SSL证书可能只签发给www版本。

CDN会导致这个错误吗?

会。

尤其是CDN证书与源站配置不一致时。

这个错误会影响SEO吗?

会影响用户体验与搜索引擎信任。

长期异常可能影响收录与排名。

TopSSL建议

NET::ERR_CERT_COMMON_NAME_INVALID 本质上并不是:

SSL证书坏了

而是:

域名与SSL证书身份验证不一致。

建议重点检查:

- www与非www统一

- 子域名覆盖范围

- CDN HTTPS配置

- SSL证书绑定域名

- 301跳转策略

确保网站HTTPS稳定、安全并符合搜索引擎规范。

京公网安备11010502031690号

京公网安备11010502031690号 网站经营企业工商营业执照

网站经营企业工商营业执照