HTTPS 已经成为现代网站的基础安全标准。无论是用户登录、在线支付还是数据提交,浏览器与服务器之间的通信都需要通过 SSL/TLS 加密来保护数据安全。

SSL 证书的核心作用,是通过 TLS 握手验证服务器身份并协商加密密钥,随后使用对称加密算法建立安全通信通道,从而保证数据在传输过程中不会被窃听或篡改。

什么是 SSL 证书

SSL 证书是一种由受信任证书颁发机构(CA)签发的数字证书,用于验证网站身份并为 HTTPS 连接提供加密能力。

在现代互联网环境中,SSL 实际上已经被更安全的协议所替代:Transport Layer Security

但由于历史原因,人们仍然习惯将 TLS 证书称为 SSL 证书。

SSL 证书主要包含以下信息:

- 网站域名

- 服务器公钥

- 证书颁发机构信息

- 有效期

- CA 数字签名

常见证书颁发机构包括:DigiCert、Sectigo、Let's Encrypt等

这些机构负责验证网站身份并签发可信证书。要注意DV / OV / EV证书区别,可应用于不同的安全场景。

SSL 证书的工作原理是什么

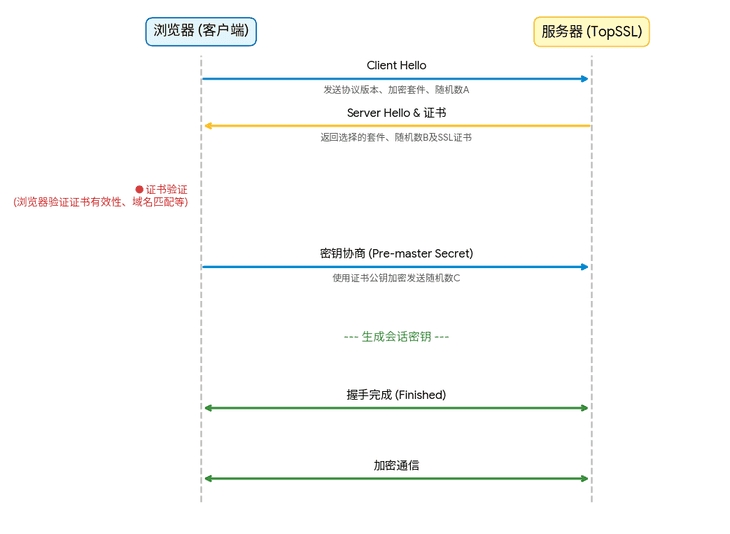

SSL 证书的工作原理可以概括为两个阶段:

- TLS 握手阶段:验证服务器身份并协商加密密钥

- 数据加密阶段:使用会话密钥进行安全通信

当用户访问 HTTPS 网站时,浏览器会与服务器进行一次 TLS 握手,以建立安全连接。

HTTPS 建立连接的基本流程

HTTPS 连接建立通常包含以下几个步骤:

- 浏览器发送 Client Hello

- 服务器返回 Server Hello 和 SSL 证书

- 浏览器验证证书合法性

- 客户端与服务器协商会话密钥

- 建立加密通信通道

完成握手后,浏览器与服务器之间的所有数据都将通过加密方式传输。

TLS 握手过程详解

TLS 握手是 SSL/TLS 协议中最关键的部分,其作用是验证服务器身份并生成会话密钥。

Client Hello:客户端发起连接

当用户访问 HTTPS 网站时,浏览器首先向服务器发送 Client Hello 请求,其中包含:

- 支持的 TLS 版本

- 支持的加密套件(Cipher Suites)

- Client Random 随机数

- SNI 域名信息

这些信息用于协商安全通信方式。

Server Hello:服务器返回证书

服务器收到请求后,会返回 Server Hello,其中包括:

- 选定的 TLS 版本

- 选定的加密算法

- Server Random 随机数

- 网站 SSL 证书

浏览器随后会对服务器证书进行验证。

浏览器如何验证 SSL 证书

浏览器会通过 证书信任链(Certificate Chain) 来验证 SSL 证书的真实性。

信任链结构如下:

Root CA

↓

Intermediate CA

↓

Server Certificate

浏览器内置可信的根证书,例如:

- GlobalSign

- Entrust

在验证过程中,浏览器会检查以下内容:

- 证书是否过期

- 域名是否匹配

- CA 是否可信

- 证书是否被吊销

如果验证失败,浏览器会提示 “连接不安全”。

HTTPS 如何实现数据加密

完成 TLS 握手后,客户端和服务器会生成 **会话密钥(Session Key)**。

现代 TLS 协议通常使用以下算法完成密钥交换:

Elliptic Curve Diffie-Hellman

该算法可以在不直接传输密钥的情况下生成共享密钥,从而防止密钥被窃取。

对称加密算法

会话密钥生成后,HTTPS 通信将使用 对称加密算法 进行数据传输。

常见加密算法包括:

- AES

- ChaCha20

例如常见 TLS 加密套件:

TLS_AES_128_GCM_SHA256

TLS_AES_256_GCM_SHA384

这些算法可以在保证安全性的同时保持较高的传输效率。

TLS 1.2 与 TLS 1.3 的区别

TLS 协议已经经历多次升级,其中 TLS 1.3 是目前最安全和高效的版本。

主要区别包括:

| 特性 | TLS 1.2 | TLS 1.3 |

|---|---|---|

| 握手步骤 | 较多 | 更少 |

| 安全性 | 高 | 更高 |

| 前向保密 | 可选 | 默认支持 |

| 连接速度 | 较慢 | 更快 |

TLS 1.3 通过减少握手步骤,可以显著降低 HTTPS 连接延迟。

为什么 HTTPS 比 HTTP 更安全

HTTP 协议采用明文传输,数据容易被窃听或篡改。

HTTPS 在 HTTP 基础上增加了 TLS 加密层,可以提供以下安全能力:

| 安全功能 | 作用 |

|---|---|

| 数据加密 | 防止网络窃听 |

| 身份认证 | 防止钓鱼网站 |

| 数据完整性 | 防止内容被篡改 |

现代浏览器(如Google Chrome)已经将 HTTP 网站标记为 不安全连接。

SSL 证书工作原理常见问题

SSL 证书如何实现加密

SSL 证书通过 TLS 握手验证服务器身份,并利用公钥加密技术协商会话密钥,随后使用对称加密算法对数据进行加密传输。

TLS 握手需要多长时间

TLS 握手通常需要 1–2 次网络往返(RTT),在正常网络环境下只需要几十毫秒。

SSL证书申请流程复杂吗

SSL证书申请流程并不复杂,通常申请SSL 证书颁发机构会要求您在域名的 DNS 解析记录中添加特定的 TXT 记录或 CNAME 记录等,以证明您对该域名具有控制权拥有域名,而且信息需要准确既可以申请。

SSL 证书会影响网站速度吗

现代 TLS 协议经过大量优化,加密对网站性能的影响非常小。在支持 HTTP/2 或 TLS 1.3 的情况下,HTTPS 甚至可能比 HTTP 更快。

相关阅读

HTTPS 的安全性建立在 SSL/TLS 加密技术之上,若您还不了解其底层逻辑,建议先阅读什么是SSL证书及其工作原理。

在实际应用中,您可以根据业务需求参考SSL证书类型说明与选购指南进行挑选;对于个人站长或测试环境,TopSSL 亦提供快速便捷的免费SSL证书申请通道。

针对已获取证书的用户,我们准备了详尽的SSL证书安装教程以指导部署;若在配置过程中遇到报错提示,则建议通过SSL证书错误修复大全进行快速排查与解决。

京公网安备11010502031690号

京公网安备11010502031690号 网站经营企业工商营业执照

网站经营企业工商营业执照