FileZilla Server 安装 SSL/TLS 证书指南:实现 FTPS 安全加密传输

在 FileZilla Server 中配置 SSL 证书,其核心逻辑在于将原本处于明文传输状态的 FTP 协议,通过安全套接层(SSL/TLS)封装,升级为 FTPS 协议。这一过程不仅涉及到证书文件的挂载,更考验对公钥基础设施(PKI)基本组件的理解。通常情况下,工程师需要处理由证书颁发机构(CA)签发的服务器证书、中间证书(Intermediate CA),以及本地生成的私钥文件。在 FileZilla 的配置语境下,如何正确地将这些组件“喂”给服务端,并确保客户端在首次连接时能够建立起信任链,是保障文件传输安全的关键。从实际情况来看,FileZilla 对证书格式的要求相对宽松,但对私钥与证书的匹配性要求极高。

在 FileZilla 中安装 SSL 证书

请按照以下技术说明为 FileZilla Server 部署 SSL 证书。在开始具体配置之前,请确保你已经怎么安装SSL证书?的理论基础,并明确当前服务器的环境变量。

安装 SSL 证书之前,您需要先创建证书签名请求 (CSR)。如果你还不清楚不同证书在功能上的差异,可以参考 SSL证书类型怎么分? 以确保申请的证书符合业务需求。此外,请参阅 FileZilla SSL 的 OpenSSL 证书签名请求 (CSR) 创建指南,以获取准确的 CSR 生成指令。

如何为 FileZilla 安装 SSL 证书

- 在 FileZilla 服务器管理界面上,打开 FileZilla Server 选项(FileZilla Server Options)。

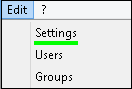

- 点击菜单栏的 “编辑 (Edit)” > “设置 (Settings)”。

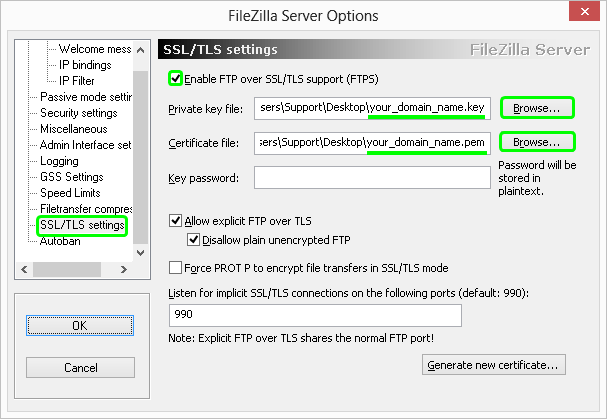

- 在 FileZilla 服务器选项窗口的左侧导航树中,定位并选择 SSL/TLS 设置 (SSL/TLS settings)。

- 在右侧面板的 SSL/TLS 设置区域,勾选 “启用 SSL/TLS 支持 (Enable SSL/TLS support)”。

- 在 “私钥文件 (Private key file)” 输入框中,指定在创建 CSR 时生成的私钥文件(.key)的物理路径。

例如:C:\Program Files\FileZilla Server\domain_name.key

技术提示:请确保 FileZilla 服务进程对该路径具有读取权限。如果您按照 OpenSSL 的标准流程创建了 CSR,通常无需在 “密钥密码 (Key password)” 框中输入密码,除非你在生成私钥时特意进行了加密处理。 - 在 “证书文件 (Certificate file)” 框中,输入包含服务器证书和中间证书链的 .pem 格式文件的位置。

例如:C:\Program Files\FileZilla Server\domain_name.pem

工程建议:为了确保兼容性,建议将 CA 提供的服务器证书内容与中间证书内容合并到一个 .pem 文件中。 - 完成上述路径配置后,点击 “确定 (OK)” 保存更改。

此时,您的 SSL 证书已挂载完毕,服务端将开始监听加密连接请求。

首次连接的信任机制

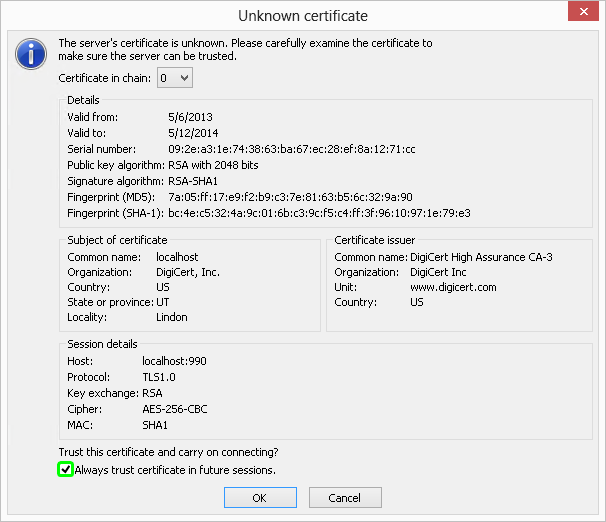

当 FileZilla 客户端(或其他支持 FTPS 的工具)首次尝试连接到已启用加密的服务器时,会触发证书验证流程。

- 客户端将显示来自服务器的证书信息及详细指纹。

- 为避免在以后的连接中重复收到此验证提示,请在 “未知证书 (Unknown certificate)” 弹出窗口中勾选 “在以后的会话中始终信任证书 (Always trust certificate in future sessions)”。

- 点击 “确定 (OK)” 建立安全连接。

进阶技术解析:FileZilla 的 SSL 部署细节

虽然上述步骤完成了基础安装,但在生产环境中,工程师往往需要面对更复杂的网络拓扑。

FileZilla Server 支持显式(Explicit)和隐式(Implicit)两种 FTPS 模式。

显式 FTPS 通常在 21 端口上启动,客户端通过特定的命令(如 AUTH TLS)请求升级到加密通道;而隐式 FTPS 则在 990 端口上直接建立 SSL 会话。

显式 FTPS 具有更好的兼容性,也是目前主流的配置方式。

在证书文件(.pem)的准备过程中,经常会出现“证书链不完整”的警告。这是因为在配置证书文件路径时,仅指向了服务器自身的公钥,而忽略了中间证书。中间证书的作用是构建从服务器证书到受信任根证书(Root CA)之间的桥梁。如果这一环缺失,虽然浏览器或某些高级客户端可以通过在线检索补全,但大多数自动化脚本或严格模式下的 FTP 客户端会报错。更务实的建议是,手动将服务器证书内容(BEGIN CERTIFICATE 开始的部分)放在顶部,紧接着粘贴中间证书的内容,保存为单个 .pem 文件。

此外,私钥的安全性至关重要。

FileZilla Server 的服务通常运行在 System 或特定服务账户下,如果 .key 文件存放在权限受限的文件夹(如 User 目录),可能会导致服务无法读取私钥而导致 SSL 初始化失败。如果遇到此类连接异常,建议先检查日志输出,若发现 "Could not load certificate file" 或 "Private key mismatch" 错误,请优先排查文件权限和格式编码。针对此类故障,可以参考如何修复SSL证书错误?中的排查思路。

常见问题 FAQ

Q:FileZilla Server 是否支持自动更新证书(如 Let's Encrypt)?

A:FileZilla 自身不带自动续签功能,但由于它直接读取物理路径的文件,你可以通过脚本(如 Certbot 的 hooks)在证书更新后自动替换对应的 .pem 和 .key 文件,并重启 FileZilla 服务。

Q:为什么客户端提示“自签名证书不可信”?

A:这通常是因为你使用了私有的 OpenSSL 指令生成的证书,而非通过受信任的 CA 签发。对于生产环境,建议购买正式证书以避免此类警告。

Q:可以在一个 FileZilla 实例中为不同域名配置多个 SSL 证书吗?

A:在较旧版本的 FileZilla Server 中,这受限于 SNI 支持。在最新版本中,建议确保绑定 IP 或使用通配符证书来解决多域名覆盖问题。

其他环境的证书安装可查看更多相关内容: → SSL 证书完整安装教程

京公网安备11010502031690号

京公网安备11010502031690号 网站经营企业工商营业执照

网站经营企业工商营业执照