NET::ERR_SSL_PINNED_KEY_NOT_IN_CERT_CHAIN 错误修复指南:公钥固定冲突深度解析

在 Chrome 浏览器中,`NET::ERR_SSL_PINNED_KEY_NOT_IN_CERT_CHAIN` 是一类相对罕见但极具破坏性的安全错误。其核心矛盾在于:浏览器接收到的 ssl证书链中,没有任何一个公钥与本地预存或服务端声明的“固定公钥”(Pinned Key)相匹配。这种机制源于已被逐步弃用的 HTTP 公钥固定(HPKP)策略,旨在防御中间人攻击。从实际情况来看,若配置不当,该错误会导致网站直接瘫痪且难以自动恢复。本文将为您提供从服务器端策略调整到客户端 HSTS 清理的全套修复路径,确保 HTTPS 加密环境的稳健运行。

本文属于「如何修复SSL证书错误?」专题内容,查看更多相关内容: → SSL错误排查方法

修复 Chrome 中的 SSL 错误:NET::ERR_SSL_PINNED_KEY_NOT_IN_CERT_CHAIN 简易指南

您在浏览网页时是否遇到过 NET::ERR_SSL_PINNED_KEY_NOT_IN_CERT_CHAIN 错误?虽然这种错误并不多见,但既然您遇到了,想必正迫切需要一个解决方案。

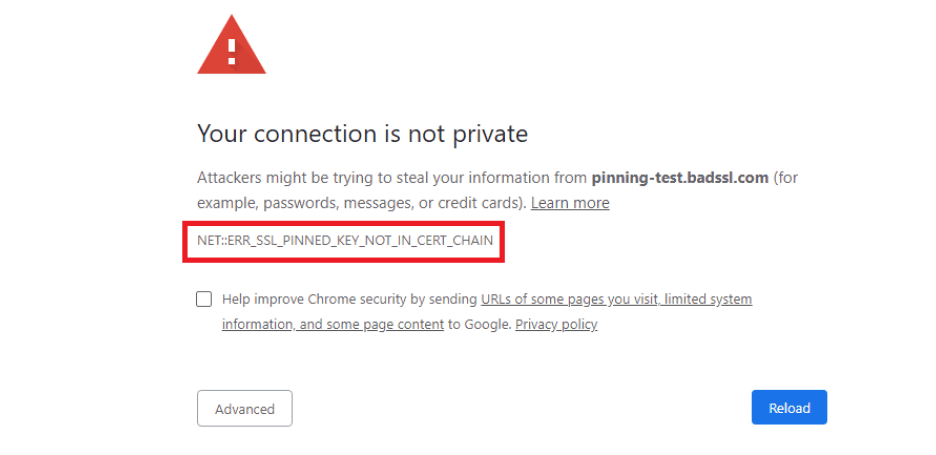

在 Google Chrome 中,该服务端错误通常显示如下:

在其他浏览器中,错误提示语可能略有不同,但底层的逻辑与解决方法是通用的。

如果您是网站所有者:

遇到此错误时,您可以尝试通过一些技术排查手段来解决。但请注意,这要求您具备处理此类复杂任务的技术功底,而非仅仅维持基础的网站运营。否则,更务实的建议是将此类错误交由专业的系统工程师处理。

如果您是普通访问者:

由于这是一种服务端错误,通常并非由您的操作引起,因此您个人能做的事情非常有限。

通过参考本文提供的技巧,您可以尝试修复该错误,从而优化浏览体验。

什么原因会导致 NET::ERR_SSL_PINNED_KEY_NOT_IN_CERT_CHAIN 错误?

该错误本质上是一种密钥绑定(Key Pinning)失败。

HTTP 公钥固定(HPKP) 曾被视为一项卓越的安全功能,但因其配置风险极高,许多现代浏览器已逐步将其移除。该功能允许 Web 客户端将特定的加密公钥与 Web 服务器进行强关联,从而降低攻击者利用伪造证书发起中间人攻击的风险。

由于密钥绑定涉及极其复杂的加密逻辑,除了技术实力极其雄厚的组织外,大多数网站很难完美实现。

报错的核心原因:

如果您在尝试“固定”密钥时报错,通常是因为您在安全策略中声明的某个固定公钥(Pin),实际上并不存在于您当前部署的 SSL 证书链中。

风险提示:

公钥是无法随意更改的。如果您将错误的密钥绑定到了正确的证书上,或者配置了不再受支持的过时密钥,最终可能导致整个网站无法访问。这个过程非常严苛,因为除了绑定您自己的私钥外,通常还需要绑定证书链中除根证书以外的所有中间证书密钥。

修复 NET::ERR_SSL_PINNED_KEY_NOT_IN_CERT_CHAIN 错误(面向网站管理员)

核心忠告: 除非您是资深专家并明确知晓操作后果,否则请勿轻易尝试公钥固定。

如何修复SSL证书错误?如果您有能力自行解决,确实能加强对公钥的控制,降低私钥被破解的潜在风险。但其负面代价是,一旦配置失败,整个网站的访问权限都将被锁死。

方案一:检查并完善证书链

您遇到此错误,可能是因为漏掉了证书链中某个层级的密钥固定,或者是将错误的密钥绑定到了负责构建信任链路的中间证书上。

- 原理: 浏览器需要完整且有效的证书链才能建立信任。在此过程中,浏览器必须通过公钥来验证证书上的数字签名。

- 操作: 请精确定位有问题的证书节点,并访问对应的中间证书颁发机构(CA)网站,获取正确的公钥副本进行重新比对。

方案二:停止使用公钥固定(强烈推荐)

这是目前行业内最务实的建议:彻底弃用 HPKP 策略。

即使是加密专家也认为,公钥固定带来的安全性提升与其引发的潜在故障风险不成正比。此外,包括 Chrome 在内的多数主流浏览器已停止支持或正在移除该功能。

- 替代方案: 相比“绑定”密钥,定期轮换证书与私钥能提供同等的安全级别且风险更低。采用每 3-6 个月的证书轮换策略(例如使用 免费ssl证书 配合自动化脚本)是目前更优的解决方案。

针对网站访问者的修复方案

遗憾的是,作为访客,您无法直接修复服务器端的配置错误。但如果该问题与您本地浏览器的历史策略有关,可以尝试以下提示:

方案一:清理浏览器的 HSTS 数据库

如果您访问的网站近期续订过证书,可能是由于管理员设置的旧策略在本地尚未过期,导致与新证书产生冲突。

操作步骤:

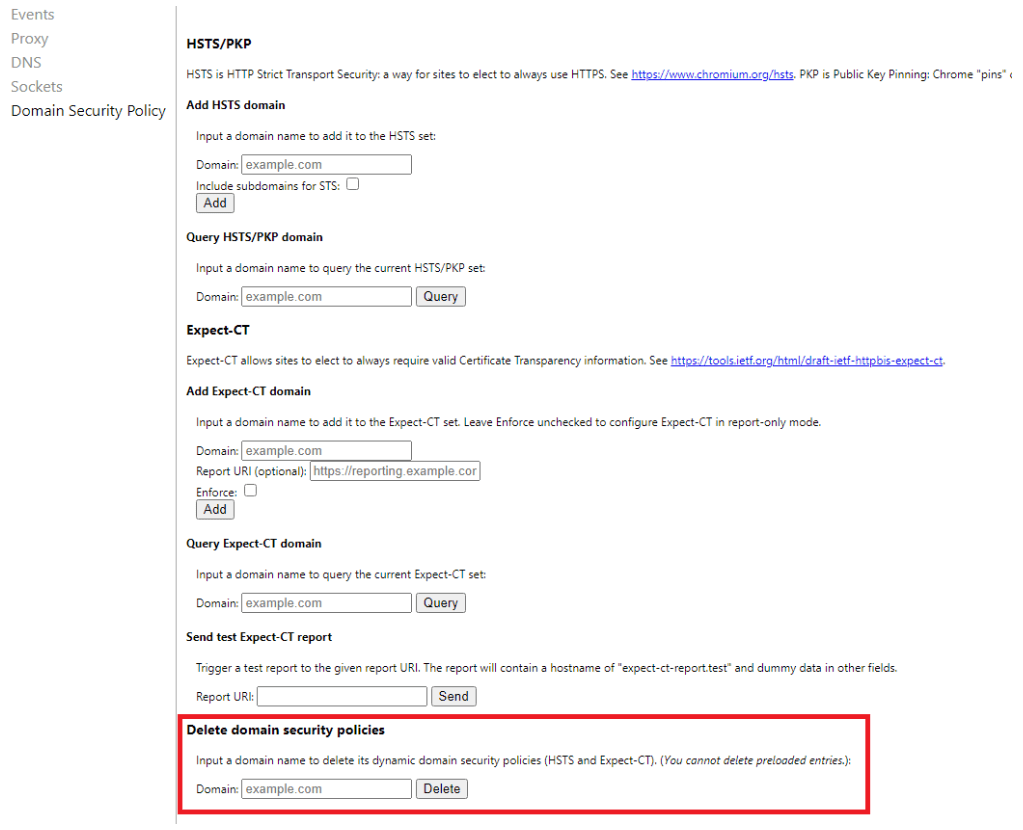

- 打开 Chrome 浏览器,在地址栏输入:

chrome://net-internals/#hsts并回车。 - 找到 Delete domain security policies(删除域安全策略)板块。

- 在文本框中输入导致报错的域名,点击 Delete(删除)。

- 重新尝试访问该网站。

方案二:降级访问(不推荐)

如果网站未强制执行 HSTS 标头加密,您可以尝试通过 http:// 协议而非 https:// 访问。

警告: 这种做法并不明智。在没有 SSL 加密保护的情况下访问,您的登录密码、支付信息极易被第三方窃听或恶意利用。

最稳的做法是联系网站所有者,告知他们网站存在 ERR_SSL_PINNED_KEY_NOT_IN_CERT_CHAIN 故障,协助其尽快修复。

总结

出现NET::ERR_SSL_PINNED_KEY_NOT_IN_CERT_CHAIN 是触发了浏览器安全层(Transport Security Layer)的硬中断。当服务器通过 HPKP 响应头指定了必需的 pin-sha256 摘要,而当前 TLS 握手中下发的实体证书或中间证书的公钥指纹未命中该白名单时,NSS 库将拒绝建立连接。对于管理员,清理 HSTS 预加载列表中的过期 Pin 码并转向自动化证书管理是核心对策。对于访客,清除本地 net-internals 中的域策略是排除历史缓存干扰的唯一手段。

不过NET::ERR_SSL_PINNED_KEY_NOT_IN_CERT_CHAIN 是一种罕见的服务器端配置错误。如果出现的话,应优先检查密钥绑定逻辑,或采取更现代化的证书轮换机制来替代复杂的固定策略。

常见问题

Q:为什么 HPKP 既然安全,现在却被浏览器抛弃了?

A:因为 HPKP 极易导致“自杀性拒绝服务”。一旦管理员丢失了备份私钥或配置了错误的指纹,网站将在全球范围内长期无法访问且无法撤销。目前行业已转向使用证书透明度(Certificate Transparency)来实现类似的安全目标。

Q:如何判断一个公钥指纹是否正确?

A:您可以使用 OpenSSL 提取证书的公钥并生成 SHA-256 哈希,将其与网站发送的 Public-Key-Pins 头部内容进行比对。如果两者不一致,就会触发此错误。

Q:如果我在 HSTS 页面删除了域名,安全会有风险吗?

A:删除操作仅针对您本地的浏览器缓存。如果您重新访问配置正确的 HTTPS 网站,浏览器会自动重新记录最新的安全策略。它主要是解决旧策略与新证书之间的“版本代差”问题。

京公网安备11010502031690号

京公网安备11010502031690号 网站经营企业工商营业执照

网站经营企业工商营业执照