升级 SSL 证书签名算法修复 NET::ERR_CERT_WEAK_SIGNATURE_ALGORITHM 错误

当您在访问 HTTPS 网站时遇到 NET::ERR_CERT_WEAK_SIGNATURE_ALGORITHM 错误,这个是因为浏览器识别到当前通信链路中使用的 ssl证书 签名算法(一般是 SHA1)已不再具备抵御碰撞攻击的能力,因此将其判定为“弱签名”并阻断连接。这种情况在开启了 SSL 流量检测(Decryption)的企业防火墙环境中最为常见。本文指导您如何将过时的签名算法升级为 SHA-256 或更高等级,从而彻底消除浏览器的安全警告。

本文属于「如何修复SSL证书错误?」专题内容,查看更多相关内容: → SSL错误排查方法

出现NET::ERR_CERT_WEAK_SIGNATURE_ALGORITHM说明什么?

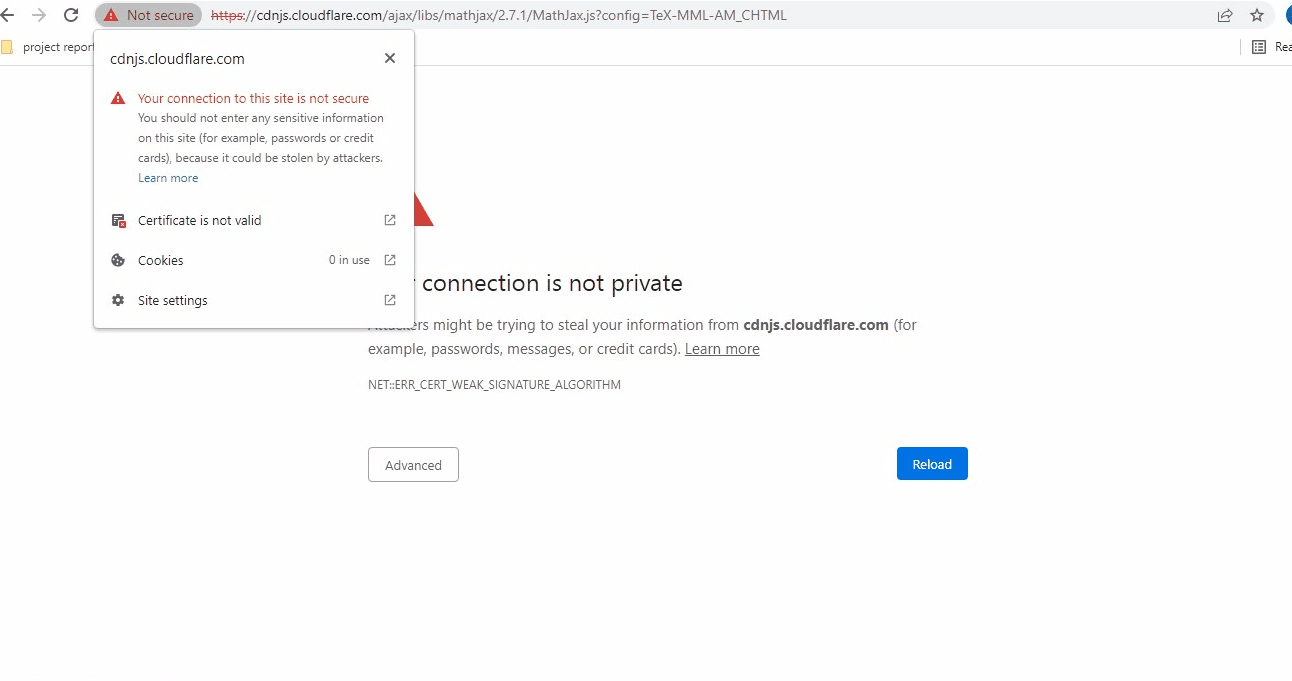

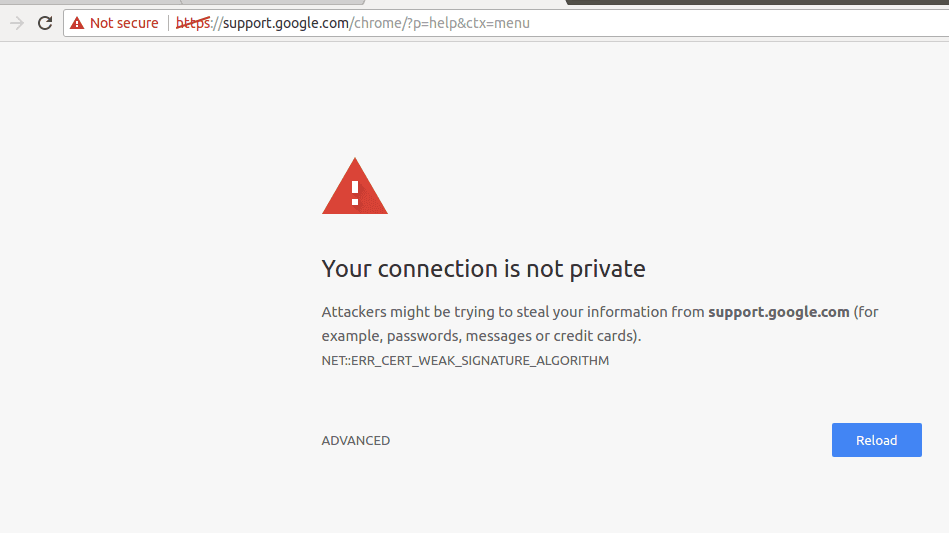

访问 HTTPS 网站时出现以下错误 "NET::ERR_CERT_WEAK_SIGNATURE_ALGORITHM"

这说明浏览器虽然能建立链接,但在校验证书身份时发现这个数字证书有安全漏洞。

出现错误的环境

- Google Chrome 浏览器,包括很多套壳浏览器。

- 已启用解密

- PAN-OS 8.0 及以上版本的防火墙设备。

出现NET::ERR_CERT_WEAK_SIGNATURE_ALGORITHM错误的原因

这个错误的根源在于防火墙在执行“中间人”代理(SSL Proxy)时,用于颁发临时解密证书(包括前向信任/前向不信任证书)的 SSL 根 CA 证书使用了 SHA1 哈希算法。了解SHA1与SHA2与SHA256 的区别可通过本站知识了解。

由于 SHA1 算法已被证实存在安全性缺陷,而谷歌 Chrome 认为 SHA1 是一种弱算法。谷歌 Chrome 早已将其列入“黑名单”,当浏览器检测到证书链中存在 SHA1 签名的实体证书时,会立即触发弱签名算法报错。

错误NET::ERR_CERT_WEAK_SIGNATURE_ALGORITHM解决方案

- 使用更强大的哈希算法(例如 SHA-2、SHA-256、SHA-384、SHA-512、SHA-512/224、SHA-512/256)重新创建根 CA 证书。

- 如果根 CA 证书是在防火墙本地生成的,您可以按照以下步骤操作。

- 从 WebGUI 导航至“设备”>“证书”。

- 点击屏幕底部的“生成”。

- 请按照之前填写证书名称和通用名称的方式,输入证书所需的详细信息。注意在“加密设置”中,“摘要算法”必须选择 SHA256/SHA384/SHA512 中的一种。

- 在“生成证书”窗口中,单击“生成”。

- 然后使用新创建的根 CA 证书重新颁发正向信任和取消信任证书。

- 请点击此查看其他常见 SSL 错误代码有关解密设置的更多详细信息。

NET::ERR_CERT_WEAK_SIGNATURE_ALGORITHM 错误的解决核心在于要符合现代安全标准的哈希基准。随着 SHA1 的彻底退役,升级至 SHA-2 家族(如 SHA-256)已成为强制性的行业规范。

在企业级解密场景下,管理员必须保证防火墙代发的每一张临时证书都能通过浏览器的签名强度校验。通过及时更新根 CA 并在内网分发新的受信任证书,可以有效避免因算法过时导致的业务中断,同时提升整体安全防御水平。

其他常见 SSL 错误代码解决方法

如果想了解Firefox 和 Chrome 中常见的SSL/TLS 安全证书错误和问题以及解决方法可查看我们的相关资源。

- Modulus Mismatch(与私钥不匹配)

- ERR_SSL_PROTOCOL_ERROR

- ERR_SSL_VERSION_INTERFERENCE

- ERR_SSL_PINNED_KEY_NOT_IN_CERT_CHAIN

- NET::ERR_CERT_WEAK_SIGNATURE_ALGORITHM

- NET::ERR_CERT_AUTHORITY_INVALID

- NET::ERR_CERT_DATE_INVALID

- NET::ERR_CERT_SYMANTEC_LEGACY

- ERR_CERT_COMMON_NAME_INVALID

- NET::ERR_CERTIFICATE_TRANSPARENCY_REQUIRED

- DLG_FLAGS_SEC_CERT_CN_INVALID

- PR_END_OF_FILE_ERROR

- SEC_ERROR_REUSED_ISSUER_AND_SERIAL

京公网安备11010502031690号

京公网安备11010502031690号 网站经营企业工商营业执照

网站经营企业工商营业执照